Исследователи Avast Threat Labs обнаружили криптор, который с 2016 года широко используется одними из наиболее распространенных семейств вредоносных программ, таких как Ursnif, Lokibot, Zeus, AgentTesla и Smokeloader.

За последние три года Avast защитила почти 400 000 пользователей по всему миру от вредоносных программ, содержащих этот криптор.

Устройство современного вредоносного ПО очень похоже на строение автомобиля: оно тоже состоит из множества деталей. Только вместо двигателя, колес и руля у таких программ есть загрузчик, полезная нагрузка и командный модуль.

Исследователи лаборатории угроз Avast Threat Labs изучили одну из «деталей» вредоносных программ, которая называется «криптор». Это инструмент, который скрывает вредоносные части кода с помощью шифрования. Таким образом, код может на первый взгляд показаться безвредным, и его будет сложнее прочитать. Так создатели вирусов могут скрыть всю сущность программы от исследователей, антивируса и решений защиты. Для разработчиков вредоносных программ криптор — важный инструмент для противодействия защите. В то же время для исследователей обнаружение криптора позволяет быстрее находить и идентифицировать новое вредоносное ПО, которое его содержит.

Исследователи Avast изучили криптор, который они назвали OnionCrypter: как и лук, он состоит из множества слоев шифрования, защищающих информацию от исследователей, антивируса и решений безопасности. Именно благодаря своей «многослойности» OnionCrypter так необычен. Стоит подчеркнуть, что его название никак не связано с браузером или сетью Tor.

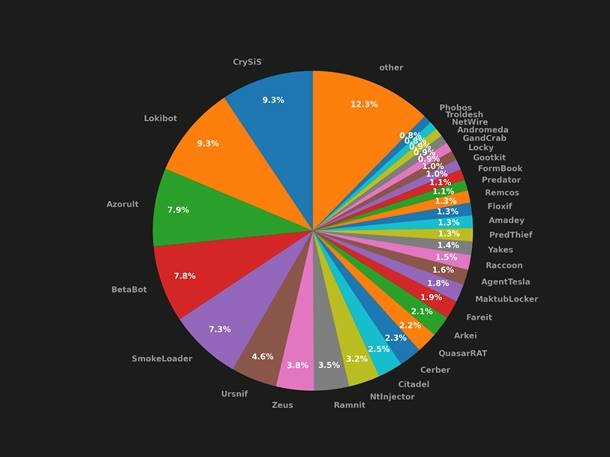

Диаграмма ниже показывает, какие семейства вредоносного ПО, использующие OnionCrypter, были обнаружены Avast.

Учитывая достаточно долгое время использования и распространенность OnionCrypter, исследователи сделали вывод, что разработчики продают его в качестве услуги.

За последнее время рынок вредоносного ПО значительно вырос, и вполне объяснимо, почему некоторые люди и компании начали предлагать специализированные услуги.

Кроме того, развитость этого рынка свидетельствует о том, что создатели OnionCrypter предлагают покупателям настройку, чтобы сделать его еще менее заметным. В рекламе на форумах OnionCrypter часто называют «совершенно незаметным».

Информация, предоставленная исследователями Avast, упростит задачу по обнаружению OnionCrypter и любого вредоносного ПО, которое его использует.

Возвращаясь к аналогии с автомобилем, можно сказать, что исследователи лаборатории угроз Avast обнаружили важную деталь в двигателе множества вредоносных программ. Теперь ее проще найти и изучить, если она окажется в неизвестном коде: как показывает исследование Avast, в большинстве случаев это новое вредоносное ПО. Результаты работы команды Avast помогают не только клиентам компании, найденной информацией исследователи делятся и с другими разработчиками защитных решений.

Подробнее об устройстве и работе OnionCryper можно прочитать в статье Якуба Калоча в блоге Avast Decoded.